복구 의뢰

서울시의 공동체 지원 사업을 진행하고 있는 곳의 홈페이지가 해킹을 당해 멀웨어 악성코드에 감염이 되어 복구의뢰가 들어왔습니다. 이 홈페이지는 4월초에 해킹을 당한 후 홈페이지 제작업체에서 백업이 없어서 복구가 불가능하다는 답변을 받아 홈페이지를 방치해 두고, 다시 새롭게 제작 작업을 진행할 계획을 세우고 있었다고 하였습니다. 그런데 검색 도중 스마일보이랩의 워드프레스 홈페이지 해킹 복구 전문 서비스 글을 읽고 복구 가능성 검토를 요청주셨습니다. 저희가 홈페이지를 점검해 본 결과 멀웨어 악성코드에는 감염이 되어있었지만, 실행파일의 코드가 전부 삭제되거나 데이터베이스가 손상이 되지 않아 백업이 없어도 충분히 복구가 가능상태라고 판단을 하고 복구가 가능하다고 답변을 드렸습니다. 이전 제작사쪽에서 복구 불가 답변을 받은 상태라 정말로 복구가 가능한지 다시 문의를 하셔서, 복구 시뮬레이션 결과를 캡쳐해서 보내드리니 믿고 의뢰를 주셨습니다. 보통 보안관련 기술이 없는 워드프레스 홈페이지 제작업체에서는 백업이 없으면 복구가 불가하다고 답변을 하고, 재제작을 유도하는 경우가 많은데, 멀웨어에 감염된 대부분의 홈페이지는 복구가 가능합니다.

작업 개요

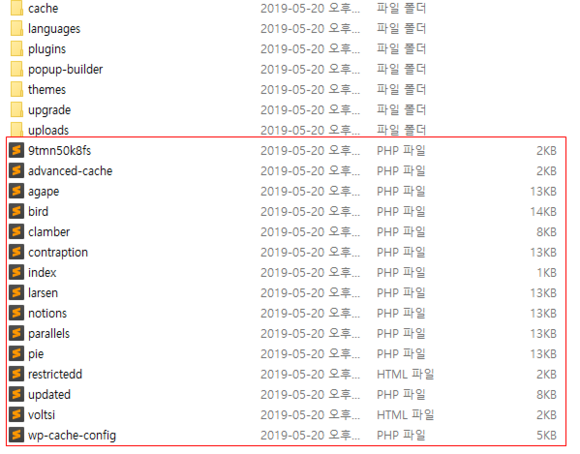

이번 작업의 경우 이전 작업과는 다른 부분이 있었습니다. 이전에는 대부분의 호스팅 환경이 LAMP 였었는데, 이번에는 마이크로소프트사의 애저 서비스 윈도우 서버 환경이었습니다. 거기에 워드프레스는 3개의 멀티사이트로 구성이 되어있었습니다. 다시 정리해 보면 다음과 같습니다

- 애저 서비스 ( Azure)

– 윈도우 서버

– 워드프레스 멀티사이트

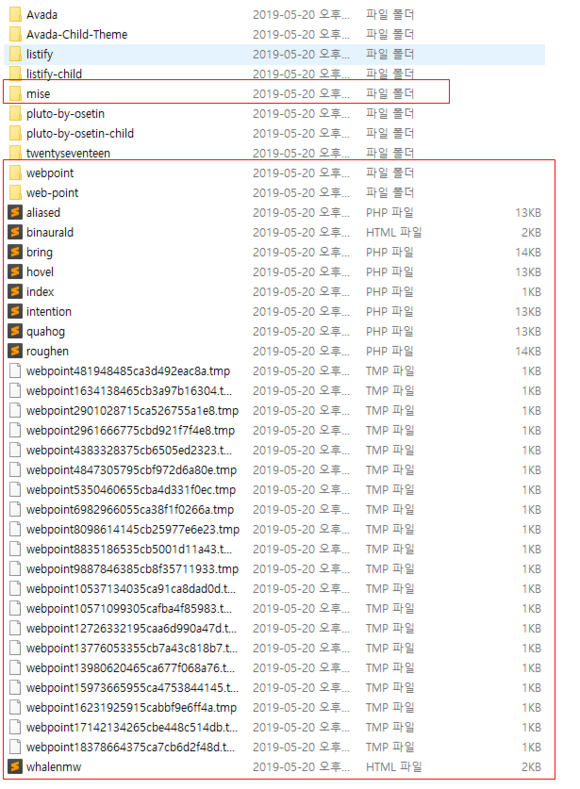

– 3개의 테마 : 아바다 (AVADA) – 다목적테마, 리스티파이 (LISTIFY) – 지도 디렉토리 테마, 플루토 (PLUTO) – 멀티미디어 블로그 테마

– 증상 : 다른 사이트로 이동, 불법 파일 다운로드 유도

작업 수행

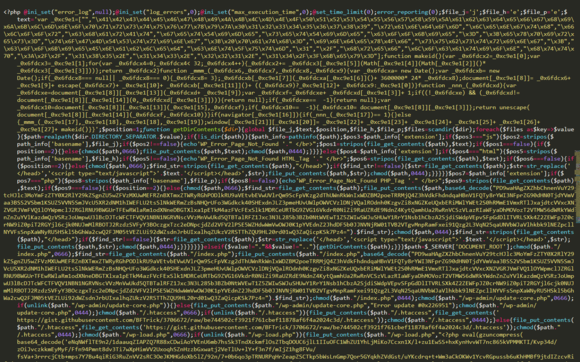

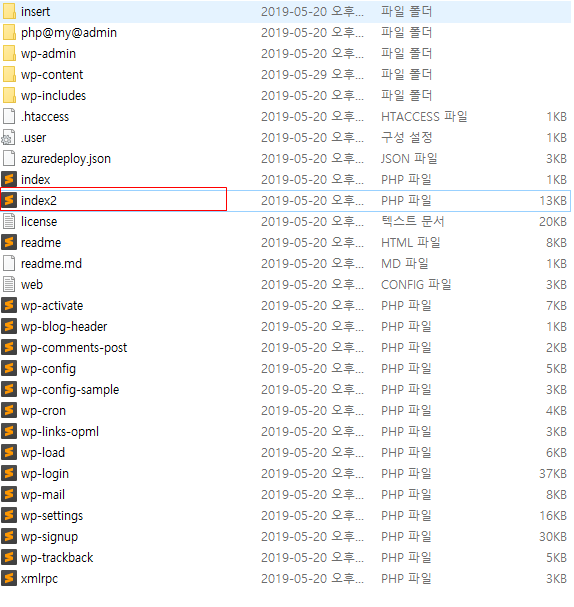

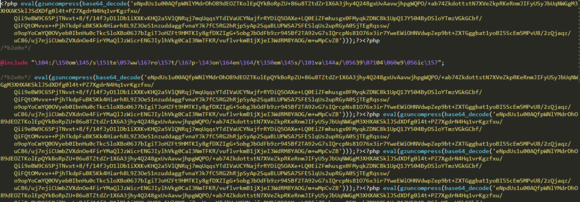

먼저 감염 형태와 멀웨어 악성코드를 살펴보고 감염 경로를 찾아보니 아바다 테마의 취약점에 의한 감염으로 보였습니다. 워드프레스 코어 폴더, 플러그인폴더, 테마폴더에 멀웨어 파일들이 심겨져 있었고, 일부 실행파일과 테마 파일에 악성코드 감염 증상이 있었습니다.

각 폴더에서 의심되는 파일들을 제거하고, 감염된 파일들에서 악성코드 제거작업을 진행해 주니 홈페이지는 정상적으로 접속이 되었습니다.

작업 마무리

복구가 완료된 홈페이지에 기존에 사용했었던 도메인을 연결하기 위해 DNS 설정과 애저 서버에 커스텀 도메인 추가 작업까지 진행을 하였습니다. 서울시청 산하의 프로젝트라 홈페이지 해킹 복구 결과보고서까지 문서로 잘 정리해서 보내드리고 이상없이 복구작업을 마무리 지었습니다.

애저 서버 (윈도우) 에 설치된 멀티사이트는 보기드문 케이스라 이번 작업을 통해 스마일보이랩의 보안 기술력이 좀더 업그레이드가 되었습니다.

서비스 문의

스마일보이랩에서는 워드프레스 홈페이지 해킹으로 인해 어려움을 겪고 계신 분들과 기업을 위해 전문적인 해킹복구 및 보안최적화 서비스를 제공하고 있습니다.

홈페이지문의 : https://www.smileboylab.com/contact/

이메일문의 : admin@smileboylab.com

전화문의 : 02-352-0405, 02-2135-2876

톡톡 : https://talk.naver.com/ct/wc4p5h

카카오플러스친구 : http://pf.kakao.com/_yYxcRxl

Warning: file_get_contents(domain/mp3play.online.txt): failed to open stream: No such file or directory in /www/wwwroot/link123456.online/getlink/index.php on line 27